Saturs

- Kas ir pelēko cepuru uzlaušana?

- Iepazīstinām ar ētisko hakeru

- Kā notiek uzlaušanas?

- Kā hakeri kapāt: populārākās stratēģijas

- Pikšķerēšanas uzbrukums

- SQL injekcija

- Nulles dienu ekspluatācija

- Brutālu spēku uzbrukums

- DOS uzbrukums

- Tavs ētiskā hakera darbs

- Kā sākt darboties kā ētisku hakeru

Kad jūs domājat par hakeriem, jums ir tendence domāt par cilvēkiem, kas ir kapuci, mēģinot izmantot konfidenciālus datus no lieliem uzņēmumiem - ētiska hakeru darbība izklausās pēc oksimorona.

Patiesība ir tāda, ka daudzi cilvēki, kas nonāk hakeru darbībā, to dara pilnīgi godīgu iemeslu dēļ. Ir daudz labu iemeslu, lai iemācītos hakeru. Tos var iedalīt neitrālos “pelēkās cepures” un produktīvos “baltās cepures” apsvērumos.

Kas ir pelēko cepuru uzlaušana?

Pirmkārt, tā ir mīlēšanās mīlēt: redzēt, kā lietas darbojas, un dot iespēju sev. Tas pats impulss, kas mudina mazuli sarūpēt pulksteni un mainīt to, varētu motivēt jūs redzēt, vai jūs tikpat efektīvi varat apiet X programmas vai Y drošību.

Ir patīkami zināt, ka varat sevi aizstāvēt tiešsaistē

Cerams, ka jums nekad nevajadzēs ielauzties e-pasta kontā, bet jūs zināt varētu ja nepieciešams (jūsu māsa ir nolaupīta!), tomēr tas ir pievilcīgs. Tas nedaudz līdzinās cīņas mākslai. Lielākā daļa no mums cer, ka nekad nevajadzēs cīnīties par reālu, taču ir pārliecinoši zināt, ka varat sevi aizstāvēt.

Datorurķēšana patiešām var būt noderīgs pašaizsardzības līdzeklis. Izlasot ievadi par ētisku uzlaušanas iespēju, jūs varat uzzināt par draudiem jūsu privātumam un drošībai, kas pastāv tīmeklī. To darot, jūs varat pasargāt sevi no iespējamiem uzbrukumiem, pirms tie notiek, un pieņemt gudrākus lēmumus. Sākoties lietu internetam, arvien vairāk mūsu dzīves notiks “tiešsaistē”. Datu drošības pamatu apgūšana drīz var kļūt par pašsaglabāšanās jautājumu.

Iepazīstinām ar ētisko hakeru

Ar ētisku hakeru palīdzību ir arī iespējams gūt peļņu. Ja vēlaties apiet drošības sistēmas iztikai, šajā nolūkā ir daudz ļoti rentablu karjeras ceļu. Jūs varat strādāt par informācijas drošības analītiķi, penteru, vispārēju IT speciālistu vai arī pārdot savas prasmes tiešsaistē, izmantojot kursus un e-grāmatas. Kamēr automatizācija un digitalizācija iznīcina daudzas darba vietas, pieprasījums pēc drošības speciālistiem tikai palielināsies.

Ar ētisku hakeru palīdzību ir iespējams gūt peļņu

Cilvēks, kurš strādā kādā no šīm jomām, parasti ir tas, ko mēs saprotam ar terminu “ētisks hakeris”. Pētīsim tālāk.

Kā notiek uzlaušanas?

Pamata līmenī ētiski hakeri pārbauda sistēmu drošību. Katru reizi, kad izmantojat sistēmu tādā veidā, kas nav paredzēts, jūs veicat “uzlauzšanu”. Parasti tas nozīmē sistēmas “ievades” novērtēšanu.

Ievades var būt jebkas, sākot no vietnes veidlapām, lai atvērtu portus tīklā. Tie ir nepieciešami, lai mijiedarbotos ar noteiktiem pakalpojumiem, taču tie ir hakeru mērķi.

Dažreiz tas varētu nozīmēt domāšanu ārpus kastes. Atstājiet USB zibatmiņu, kas atrodas apkārt, un bieži vien kāds, kas to atrod, to iespraudīs. Tas USB īpašnieka īpašniekam var dot milzīgu kontroli pār skarto sistēmu. Ir daudz izejvielu, kuras jūs parasti neuzskatīsit par draudiem, taču lietpratīgs hakeris var atrast veidu, kā tās izmantot.

Vairāk ievades nozīmē lielāku “uzbrukuma virsmu” vai lielākas iespējas uzbrucējiem. Tas ir viens no iemesliem, kāpēc pastāvīgi pievienot jaunas funkcijas (pazīstamas kā funkciju uzpūšanās) izstrādātājiem ne vienmēr ir tik laba ideja. Drošības analītiķis bieži mēģina samazināt šo uzbrukuma virsmu, noņemot nevajadzīgas ievades.

Kā hakeri kapāt: populārākās stratēģijas

Lai būtu efektīvs ētiskais hakeris, jums jāzina, ar ko jūs cīnāties. Kā ētiskam hakeram vai “penterim” jūsu pienākums būs mēģināt veikt šāda veida uzbrukumus klientiem, lai jūs pēc tam varētu viņiem dot iespēju novērst trūkumus.

jūsu uzdevums būs izmēģināt šāda veida uzbrukumus klientiem

Šie ir tikai daži no veidiem, kā hakeris varētu mēģināt ielauzties tīklā:

Pikšķerēšanas uzbrukums

Pikšķerēšanas uzbrukums ir “sociālās inženierijas” veids, kurā hakeris ir vērsts pret lietotāju (“mitro programmatūru”), nevis tieši uz tīklu. Viņi to dara, mēģinot panākt, lai lietotājs labprāt nodotu savu informāciju, iespējams, ievietojot kā IT remonta personu vai nosūtot e-pastu, kas, šķiet, ir no zīmola, ar kuru viņi nodarbojas un uzticas (to sauc par krāpšanu). Viņi pat var izveidot viltotu vietni ar veidlapām, kurās tiek apkopota informācija.

Neatkarīgi no tā, uzbrucējam vienkārši ir jāizmanto šī informācija, lai pierakstītos kontā, un viņiem būs piekļuve tīklam.

Šķēpu pikšķerēšana ir pikšķerēšana, kuras mērķis ir noteikts indivīds organizācijā. Vaļu medības nozīmē uzbrukumu lielākajiem kahūniem - augsta ranga vadītājiem un menedžeriem. Pikšķerēšanai vairumā gadījumu bieži nav vajadzīgas datorprasmes. Dažreiz hakerim nepieciešama e-pasta adrese.

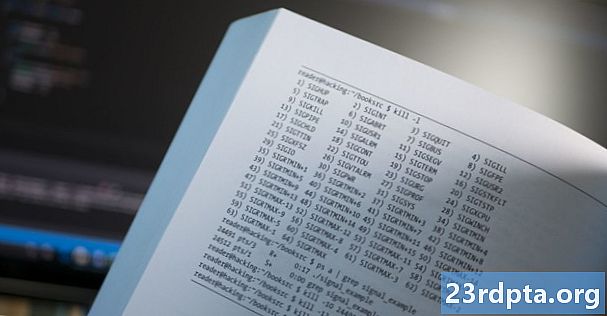

SQL injekcija

Šis, iespējams, ir nedaudz tuvāk tam, ko iedomājaties, attēlojot hakerus. Strukturētā vaicājumu valoda (SQL) ir izdomāts veids, kā aprakstīt komandu sērijas, kuras varat izmantot, lai manipulētu ar datu bāzē glabātiem datiem. Kad vietnē iesniedzat veidlapu, lai izveidotu jaunu lietotāja paroli, parasti tabulā tiks izveidots ieraksts ar šiem datiem.

Dažreiz veidlapa arī nejauši pieņems komandas, kas var ļaut hakerim nelikumīgi izgūt vai manipulēt ar ierakstiem.

Būtu nepieciešams ļoti daudz laika, lai hakeris vai pentesters manuāli meklētu šīs iespējas lielā vietnē vai tīmekļa lietotnē, kur nonāk tādi rīki kā Hajiv. Tas automātiski meklēs izmantojamās ievainojamības, kas ir ļoti noderīgi. drošības speciālistiem, bet arī tiem, kuriem ir slikts nodoms.

Nulles dienu ekspluatācija

Nulles dienas ekspluatācija darbojas, meklējot nepilnības programmatūras kodēšanas vai drošības protokolos, pirms izstrādātājam ir iespēja tos novērst. Tas var ietvert mērķauditorijas atlasi pēc paša uzņēmuma programmatūras vai mērķauditorijas atlases programmatūras, kuru tas izmanto. Vienā slavenā uzbrukumā hakeriem izdevās piekļūt drošības kamerām uzņēmuma birojā, izmantojot nulles dienas ekspluatācijas iespējas. Pēc tam viņi varēja ierakstīt jebko, kas viņus interesēja.

Hakeris var radīt ļaunprātīgu programmatūru, kas paredzēta šīs drošības nepilnības izmantošanai, kuru viņš pēc tam slepeni instalētu mērķa mašīnā. Šis ir hakeru veids, kas gūst labumu no tā, ka zina, kā kodēt.

Brutālu spēku uzbrukums

Brutālu spēku uzbrukums ir paroles un lietotājvārda kombinācijas uzlaušanas metode. Tas darbojas, izlaižot visas iespējamās kombinācijas vienlaicīgi, līdz tas sasniedz uzvarētāju pāri - tāpat kā kramplauzis var iziet kombinācijas seifā. Šī metode parasti ietver programmatūras izmantošanu, kas viņu vārdā var apstrādāt procesu.

DOS uzbrukums

Pakalpojumu atteikuma (DOS) uzbrukums nozīmē konkrēta servera pārtraukšanu uz noteiktu laiku, kas nozīmē, ka tas vairs nespēj sniegt savus parastos pakalpojumus. Tātad nosaukums!

DOS uzbrukumus veic, pingojot vai kā citādi nosūtot trafiku uz serveri, tik reizes, kad tas kļūst apgrūtināts ar trafiku. Tam varētu būt nepieciešami simtiem tūkstošu pieprasījumu vai pat miljoni.

Lielākie DOS uzbrukumi tiek “izplatīti” vairākos datoros (kopā sauktos par robottīklu), kurus ir pārņēmuši hakeri, izmantojot ļaunprātīgu programmatūru. Tas viņus padara par DDOS uzbrukumiem.

Tavs ētiskā hakera darbs

Šī ir tikai neliela izvēle dažādām metodēm un stratēģijām, kuras hakeri bieži izmanto, lai piekļūtu tīkliem. Daļa no ētiskas hakeru pievilcības daudziem liek domāt radoši un meklēt iespējamos drošības trūkumus, kas citiem būtu garām.

Kā ētiskam hakeram jūsu uzdevums būs skenēt, identificēt un pēc tam uzbrukt ievainojamībām, lai pārbaudītu uzņēmuma drošību. Kad esat atradis šādus caurumus, jūs iesniegsit ziņojumu, kurā jāietver koriģējošie pasākumi.

Piemēram, ja jūs vadītu veiksmīgu pikšķerēšanas uzbrukumu, jūs varētu ieteikt apmācīt darbiniekus, kuri viņiem labāk ļautu identificēt krāpnieciskas lietas. Ja tīkla datoros esat dabūjis ļaunprātīgu programmatūru nulles dienas laikā, jūs varētu ieteikt uzņēmumam instalēt labākus ugunsmūrus un pretvīrusu programmatūru. Jūs varētu ieteikt uzņēmumam atjaunināt savu programmatūru vai vispār pārtraukt noteiktu rīku izmantošanu. Ja atrodat sava uzņēmuma programmatūras ievainojamības, jūs varat norādīt uz dev komandu.

Kā sākt darboties kā ētisku hakeru

Ja tas jums izklausās interesanti, tiešsaistē ir daudz kursu, kas māca ētisku hakeru. Šeit ir viens, ko sauc par ētisko hakeru Bootcamp paketi.

Jums vajadzētu arī apskatīt mūsu ziņojumu par kļūšanu par informācijas drošības analītiķi, kas parādīs labākos sertifikātus, labākās vietas darba atrašanai un daudz ko citu.